Artículo | 13/03/2025

RUBEN-VASILE MARCU UNGUREANU

Desde hace años, Corea del Norte ha desarrollado operaciones hipersofisticadas para infiltrar espías y cibercriminales en empresas tecnológicas internacionales con el objetivo de obtener acceso a datos confidenciales y generar fuentes de financiamiento para el régimen con el robo de cryptowallets y encriptación de datos.

Durante la segunda jornada de la Rooted, el hacker y divulgador Miguel Ángel Díaz @ciberforged presentó dos operaciones conocidas como Contagious Interview y WageMole que tienen como objetivo a especialistas IT en busca de empleo durante su ponencia «LinkedIn, Corea del Norte y otros malware fantásticos» en la sala Divulgadores de la RootedCON.

Contagious Interview

A través de falsas ofertas de empleo en LinkedIn orientadas a programadores y otros especialistas en TI, los ciberdelincuentes logran engañar a los postulantes para que descarguen malware oculto en supuestos ejercicios técnicos diseñados para “evaluar sus habilidades” y avanzar en sus procesos de selección.

En la mayoría de ocasiones utilizan la táctica ClicFix, que se basa en la presentación de mensajes de error falsos que aparecen como ventanas emergentes legítimas y que instan al usuario a instalar otras soluciones como librerías o drivers. Se puede pensar que es fácil sospechar, pero en estas situaciones, donde uno ya ha pasado una hora de entrevista y lo que quiere es terminar, cualquiera puede descuidarse.

El primer malware que se corre es BeaverTail, que se descarga tras la instalación del software infectado y que actúa como una fase inicial dentro de una cadena de infección más compleja, pues una vez instalado, descarga e instala InvisibleFerret, una puerta trasera escrita en python que permite el acceso remoto al dispositivo. Su ejecución conjunta permite robar credenciales, datos personales, credenciales de wallets de criptomonedas y código fuente privado.

Wagemole

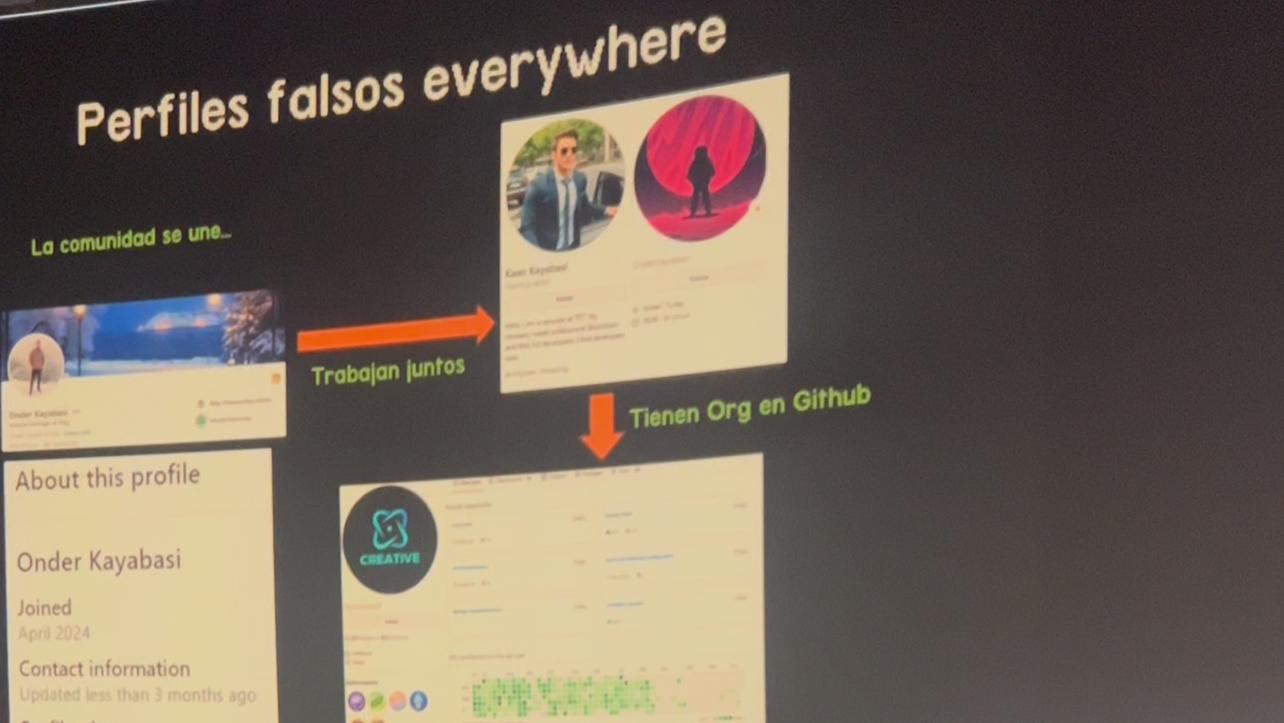

A su vez, los ciberdelincuentes norcoreanos ejecutan WageMole, una operación cuyo propósito es garantizar que los trabajadores norcoreanos consigan empleo remoto en empresas occidentales bajo identidades falsas. Los perfiles creados son generalmente muy sofisticados, con documentación falsificada que incluye pasaportes, licencias de conducir y diplomas de universidades reconocidas.

Para mejorar su credibilidad, los atacantes recurren a inteligencia artificial para perfeccionar sus fotos de perfil y generar respuestas coherentes a preguntas técnicas comunes en entrevistas. Además, trabajan en grandes grupos organizados: detrás de cada perfil fraudulento pueden existir equipos de hasta cien personas que se ayudan mutuamente para intentar asegurar su contratación.

Una vez infiltrados dentro de las empresas, buscan expandir su acceso a infraestructuras críticas, compartir información confidencial con su red y facilitar nuevas contrataciones de otros miembros del grupo. También aprovechan su posición de persistencia para exfiltrar propiedad intelectual, infectar cadenas de suministro o extorsionar a la empresa tras el robo de sus datos sensibles.

Para dificultar la detección, los atacantes emplean técnicas avanzadas como malware que se elimina a sí mismo tras su ejecución o algoritmos de cifrado como RC4 para la comunicación con servidores de comando y control (C2).

Como conclusión, se puede rescatar que nuestra necesidad de conseguir empleo puede ser aprovechada por cibercriminales y por ello debemos verificar la autenticidad de las ofertas laborales y desconfiar de los procesos de selección que requieran la descarga de archivos o la ejecución de archivos sospechosos.